Prioritas ancaman atau serangan

Seperti yang sudah dilakukan dalam proses identifikasi resiko terhadap ancaman, serangan yang dihadapi organisasi harus diproritaskan berdasarkan kriteria yang dipilih oleh komite CP. Masukkan dari departemen IT dan kantor CISO sangat penting dalam menciptakan kategori dan bobot dalam serangan elektronik tradisional, tapi masukkan dari agensi lain seperti finansial dan perusahaan asuransi mungkin dibutuhkan untuk dapat mengkalkulasi probabilitas dan kerusakan secara akurat dari masalah kerusakan alam tradisional. Perusahaan asuransi secara umum mempunyai pengalaman yang besar dalam menentukan probabilitas dan kemungkinan rusaknya dari angin tornado, banjir, gempa bumi, dan lainnya sebagai basis dalam premi asuransi.

Catat bahwa pengukuran dan penentuan prioritas ini, organisasi sering kali menggunakan skala untuk memberikan nilai pada kedua bobot dan untuk nilai serangan. Hal ini memberikan kesamaan, perbandingan yang mirip antar hal, dan menghindari untuk terlalu fokus pada nilai finansial. Beberapa hal yang perlu diperhatikan dalam menciptakan analisis bobot yang mana sebuah organisasi mungkin akan menyeleksi, berikut ini:

– Kemungkinan akan terjadinya: Tentu saja serangan yang sering terjadi lebih jarang akan mendapat perhatian kurang dibanding dengan serangan yang lebih sering terjadi. Tergantung dari negara manakan organisasi tersebut berada, Serangan petir mungkin saja lebih sering terjadi daripada gempa bumi. Serangan seperti akses yang tidak memiliki ijin atau autentikasi secara logikal (masuk ke dalam sistem) akan lebih sering terjadi daripada pencurian secara fisik.

– Kemungkinan berhasilnya: Walaupun serangan sering terjadi, jika hal tersebut memiliki kemungkinan berhasil yang rendah, maka tidak akan dilihat secara serius dibanding dengan serangan yang memiliki tingkat keberhasilan tinggi. Tingkat kesiapan organsisasi secara langsung mempengaruhi kemungkinan berhasilnya serangan. Serangan dari hacker pada server Web dalam mencoba mencuri informasi kartu kredit mungkin bisa saja tidak berhasi jika organsisasi melakukan proxy pada database server Web mereka yang asli dari intranet di dalam firewall.

– Besarnya kerusakan: Jika berhasil, seberapa besar kerusakan yang dialami oleh organisasi? Kategori ini mempunyai subkategori yang mungkin membutuhkan konsiderasi. Kerusakan bisa dalam nilai yang berbeda, bergantung apakah anda melihatnya hanya secara kerusakan finansial, kerusakan fisik, kerusakan terhadap citra perusahaan, kerusakan terhadapat pangsa pasar organisasi, dan sebagainya. Akibatnya, organisasi bisa saja menggunakan kategori ini sebagai basis dalam banyaknya sumber masuk ke dalam tabel bobot.

– Ongkos untuk mengembalikan: Berhubungan dengan kategori sebelumnya adalah ongkos organisasi untuk mengembalikan ke kondisi normal operasional setelah serangan. Kategori ini memberikan gambar pada kasus akhir skenario serangan final, di mana organisasi harus menentukan ongkos total dari kasus terbaik, kasus terburuk, dan tentunya kasus serangan. Dalam analisis ini, tabel meggunakan peringkat, dibanding menggunakan angka sesungguhnya, untuk menentukan ongkos dari segi finansial, waktu, dan sumber daya manusia yang dibutuhkan untuk mengembalikan operasional bisnis. Beberapa organisasi mungkin memilih untuk memisahkan pengelolaan waktu dengan pengelolaan finansial, karena mereka mungkin memiliki dana untuk operasi pengembalian secara cepat, namun akuisisi untuk menggantikan teknologi atau fasilitas mungkin dapat membutuhkan waktu yang cukup lama.

– Efek keberhasilan serangan di mata publik: Walaupun ongkos untuk mengembalikan dari serangan pencurian kartu kredit termasuk rendah, contohnya, namun efeknya terhadap publik akan sangat berdampak tinggi, tentunya jika hal ini tidak ditangani dengan bail.

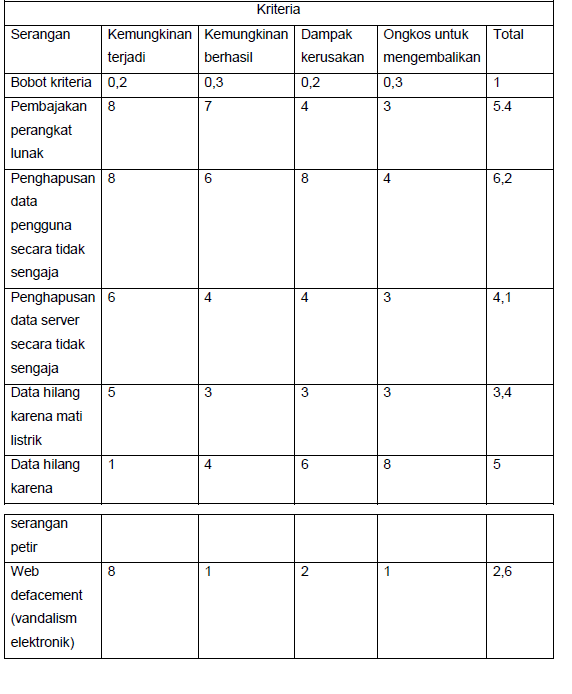

Tabel dibawah memberikan contoh, analisis bobot menunjukan beberapa kategori untuk menemntukan pilihan kelompok-kelompok serangan. Dalam contoh ini, organisasi menentukan bahwa empat kriteria sangat signifikan dalam evaluasi ini. Sebelum mengevaluasi masing-masing serangan, bobot relatif untuk empat kriteria ini sudah dibentuk sehingga mereka memberikan nilai yang dijumlah senilai 1.0. Setiap serangan kemudian harus dievaluasi untuk tiap-tiap dari empat kriteria menggunakan respon relatif 1-10. Contohnya, pembajakan perangkat lunak dievaluasi dengan nilai 8 dari 10 untuk kenungkinan terjadinya,

7 dari 10 untuk kemungkinan keberhasilannya, 4 dari 10 untuk dampak kerusakannya, dan seterusnya. Sebagai bukti dari contoh ini, serangan dari ketidak sengajaan menghapus data desktop pengguna, dan pencurian informasi pelanggan dinilai tinggi sebagai serangan, tapi data hilang akibat mati listrik atau ketidaksengajaak hilangnya data server dinilai rendah (mungkinnya karena adanya kontrol untuk menjaga listrik menggunakan UPS dan susunan server RAID dengan sokongan tape cadangan)

Tabel analisis bobot serangan