Deteksi Serangan Distributed Denial of Service dari Perangkat Internet of Things menggunakan machine learning (metode SVM dan NN-MLP)

Elisa Danardono dan Benfano Soewito

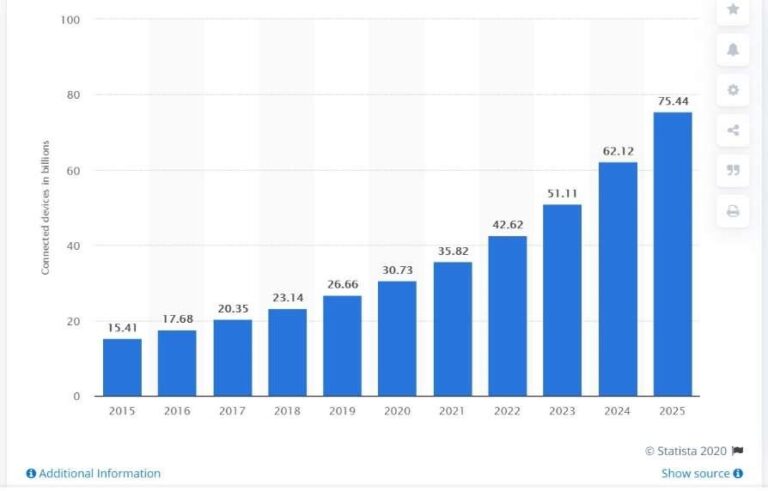

Menurut prediksi dari Departemen Riset Statista (Statista, 2016) akan ada 35,82 juta perangkat Internet of Think (IoT) yang terhubung di internet pada tahun 2021 dan akan meningkat menjadi 75,44 juta atau lebih dari dua kali lipat di tahun 2025 sebagaimana Gambar 1.

Gambar 1. Prediksi Pertumbuhan Perangkat IoT menurut Statista.

Gambar 1. Prediksi Pertumbuhan Perangkat IoT menurut Statista.

Teknologi IoT sangat luas digunakan pada sistem Smart Home, Smart Hospital dan Smart Agriculture seperti camera CCTV, Access Door Key, Sistem Penerangan, Pengaturan sirkulasi Udara, Thermostat sensor pengatur suhu, Sensor Kelembaban dan lain-lain. Namun perangkat IoT memiliki keterbatasan kemampuan komputasi sehingga keamanan dan privasi perlu untuk mendapat perhatian khusus. Sistem perangkat IoT tidak memiliki konfigurasi portal gateway yang mampu untuk memberikan perlindungan keamanan dan privasi yang diperlukan. Hal ini menjadi suatu permasalahan ancanam keamaan layanan Internet secara Global (Ahmed, 2019).

Salah satu permasalahan pada sistem IoT adalah serangan Distributed Denial of Service (DDoS) pada Infrastruktur Telkonologi Informasi di Jaringan Internet yang dilakukan oleh Botnet Maleware yang menginfeksi perangkat IoT. Terdapat beberapa tipe malware yang menginfeksi sistem IoT dan mejadikan perangkat IoT tersebut sebagai Botnet. Diantaranya adalah BASHLITE malware yang melakukan serangan DDoS dengan cara men-generate traffic SYN Flood, UDP Flood, ACK Flood. (Spognardi, 2017).

Pada tahun 2016 terdapat lebih dari satu juta perangkat endpoint yang terhubung internet yang terinfeksi BASHLITE malware dimana 96 % diantaranya adalah perangkat IoT seperti IP-CCTV Camera dan Digital Video Recording (DVR), 4 % Home Router dan 1% Server dengan Sistem Operasi Linux. (Spring, 2016). Pada tahun yang sama (Arghire, 2016) melaporkan bahwa, terdapat 300,000 perangkat IoT yang terhubung ke internet telah terinfeksi Malware dan ada 500,000 perangkat IoT lainnya yang memiliki celah kerawanan untuk terinfeksi malware karena perangkat IoT tersebut menggunakan perlindungan kridensial yang lemah (Antonakakis, 2017).

Dari riset yang dilakukan oleh lembaga riset Level 3 Threat Research Lab (GoldSparrow, 2016) ditemukan lebih kurang 120,000 perangkat IoT yang menjadi Botnet yang terhubung ke 100 Command and Control (C&C) Server yang digunakan untuk melakukan serangan DDoS dalam waktu singkat per harinya.

Sedangkan serangan DDoS dari perangkat IoT yang terinfeksi Malware dialami oleh situs https://krebsonsecurity.com/ pada bulan september 2016, dimana terjadi lonjakan traffic lebih dari 600 Gbps yang berasal dari ratusan ribu perangkat IoT yang terhubung ke internet dari seluruh dunia mengakibatkan reserource processor web server Krebson Security tidak mampu melayani lonjakan traffic tersebut dan membuat server menjadi crash (Antonakakis, 2017).

Pada bulan yang sama terjadi serangan DDoS dari puluhan juta IP Address yang secara serentak melakukan Domain Name Server (DNS) Look request menggunakan perangkat IoT yang melumpuhkan situs OVH Cloud, perusahaan penyedia layanan Cloud terbesar di Eropa dan DYN situs penyedia layanan DNS di Amerika dan Eropa yang menyebabkan downtime layanan DNS tersebut sehingga berimbas kerugian pada layanan content provider seperti Amazon, Netflix, Twitter dan lain-lain. (Ahmed, 2019)

Untuk mengatasi serangn DDoS denggan menggunakan BASHLITE Malware melalui perangkat IoT telah dilakukna beberapa penelitian bagaiman cara mendeteksi terjadinya serangan DDoS baik di level Host maupun pada level netwotk baik di IoT Gateway maupun di sisi Internet Gateway dari Internet Service Provider.

Deteksi pada level Host berdasarkan pada analisa beberapa parameter prilaku host dan pengukuran prilaku normal dari host melalui proses monitoring yang berkelanjutan terkait waktu response, perubahan file yang mencurigakan, ketidak mampuan manjalankan Task dan anti virus tidak bekerja adalah hal-hal dimana akan menjadi pertimbangan apakah host tersebut sudah menjadi Bot. Dari studi literatur success rate deteksi pada level Network lebih lebih tinggi dibandingkan deteksi pada level Host hal ini disebabkan keterbatasan sumber daya komputasi pada Host. Deteksi pada level Network terbagi dalam beberapa teknik antara lain :

- Signature based menggunakan malware database sebagai pembanding, kelemahannya adalah harus selalu dilakukan update malware signature teraru untuk bisa mendapatkan hasil deteksi yang akurat.

- DNS based melakukan deteksi C&C server dan memutus hubungan dari sistem ke C&C tersebut, kekurangan metode ini hanya berlaku untuk sistem dengan arsitektur terpusat.

- Anomaly based melakukan deteksi dalam dua tahapan, pertama menggunakan honeyport untuk mengumpukan data dan tahapan ke dua adalah melakukan analisa terhadap data yang sudah dikumpulkan, honeyport sangat baik digunakan sebagai deteksi namun tidak bisa digunakan untuk pencegahan.

- Mining Based menggunakan Metode Machine Learning untuk melakukan deteksi dan berhasil diterapkan baik di centralized architechture maupun decentralized architecture system. Machine Learning adalah melakukan analisa trafik dan melakukan klasifikasi / klaterisasi algoritma untuk mendeteksi Melicious Activity untuk mendeteksi adanya trafik dari Bot yang melintasi jaringan (Dange, 2019).

Machine learning dapat digunakan untuk deteksi dengan akurasi terbaik dan deteksi tercepat terhadap trafik serangan DDoS yang berasal dari keluarga malware BASHLITE Malware yang menginfeksi perangkat IoT, pada level Network IoT Gateway. Metode yang digunakan adalah dengan menggunakan model Machine Learning menggunakan algoritma Suport Vector Machine yang akan dibandingkan dengan Neural Network (NN) Multi Layer Perceptron dan Deep Learning. Adapun dataset yang digunakan dalam penelitian ini adalah adalah trafik serangan DDoS dari malware Gafgyt yang merupakan keluarga dari malware BASHLITE yang tersedia dalam Dataset N-BaIoT (Maiden, et al., 2018).

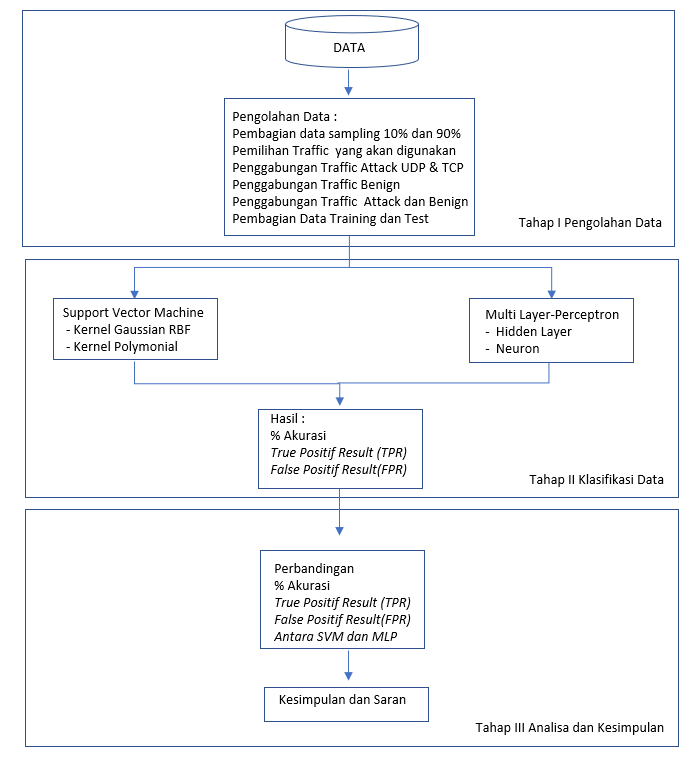

Berikut adalah flowchart untuk pengembangan machine learning yg digunakan untuk mendeteksi serangan DDOS.

Comments :